중국발 IP 단서, 2009년 디도스 사태와 유사

이르면 금주 중후반 최종 수사결과 발표

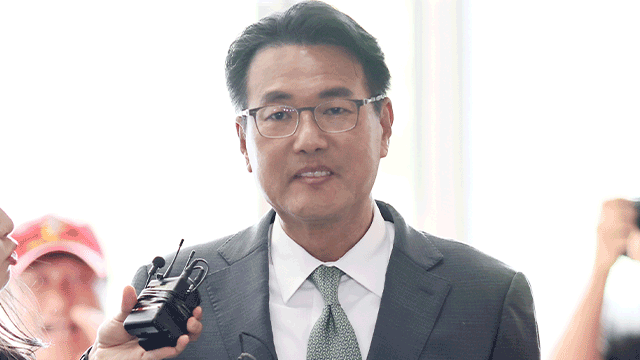

농협 전산망 마비 사태를 수사하는 서울중앙지검 첨단범죄수사2부(김영대 부장검사)는 외부의 '사이버테러'에 의해 이번 사태가 발발했다는 잠정 결론을 내리고 배후세력 후보군을 압축한 것으로 1일 알려졌다.

검찰은 사건의 경위와 테러 주체, 피해 규모 등을 종합해 이르면 이번 주 중후반, 늦어도 다음 주 초반 최종 수사결과를 발표할 계획이다.

검찰은 서버운영시스템 삭제명령이 실행된 한국IBM 직원의 노트북과 농협 서버에서 발견된 외부침입 흔적을 토대로 경로 등을 분석한 결과 중국발 IP(인터넷 주소)를 비롯해 외국에 근거지를 둔 몇몇 IP가 진원지임을 보여주는 단서를 확보했다.

즉, 275개 이르는 농협 서버를 초토화한 삭제명령이 이들 IP를 매개로 문제의 노트북에 심어지고 실행됐다는 결론이 나온 것이다.

검찰은 특히 중국에서 접속된 IP가 '3.4 디도스(DDos.분산서비스거부) 공격', 2009년 '7.7 디도스 대란'을 유발한 IP와 경로 및 진행 패턴 등에서 유사점이 있다고 보고 국가정보원과 공조해 막바지 분석작업을 벌이는 것으로 전해졌다.

앞선 두 사건은 모두 북한 체신성이 보유한 중국발 IP에서 시작된 것으로 밝혀진 바 있다.

검찰 관계자는 "현재로서는 어떤 IP가 사건과 관계돼 있는지 특정할 수 없다"며 "사건의 진상 규명을 위해서는 분석 작업이 좀 더 필요하다"고 말했다.

일단 농협에서 주장하는 내부인 소행 가능성은 검찰 수사에서 사실상 배제된 상태다.

검찰은 지난 2주간 서버에 대한 최고 접속 권한(Super Root)을 가진 5명을 비롯해 서버에 접근할 수 있는 농협 전산센터 및 한국IBM 직원 30~40명을 불러 집중 조사했으나 이들에게 혐의를 둘 만한 특별한 단서를 찾아내지 못했다.

또한 서버 접속 기록(로그기록)과 전산센터 출입기록, CCTV 분석 과정에서도 내부자 소행임을 입증할 수 있는 정황이 발견되지 않았다.

검찰은 다만 내부인이 서버 공격의 활로를 열어주는 등 외부 해커와 적극적으로 공모했거나 범행을 묵인했을 가능성은 염두에 두고 수사하고 있다.

보안이 허술한 것으로 확인된 특정 노트북이 서버 공격을 위한 경유지로 활용됐고, 농협의 보안망이 너무 쉽게 뚫린 점을 근거로 내부의 누군가가 중요 정보를 외부에 흘리는 등 범행에 협력했을 개연성은 여전히 배제할 수 없다는 것이다.

이르면 금주 중후반 최종 수사결과 발표

농협 전산망 마비 사태를 수사하는 서울중앙지검 첨단범죄수사2부(김영대 부장검사)는 외부의 '사이버테러'에 의해 이번 사태가 발발했다는 잠정 결론을 내리고 배후세력 후보군을 압축한 것으로 1일 알려졌다.

검찰은 사건의 경위와 테러 주체, 피해 규모 등을 종합해 이르면 이번 주 중후반, 늦어도 다음 주 초반 최종 수사결과를 발표할 계획이다.

검찰은 서버운영시스템 삭제명령이 실행된 한국IBM 직원의 노트북과 농협 서버에서 발견된 외부침입 흔적을 토대로 경로 등을 분석한 결과 중국발 IP(인터넷 주소)를 비롯해 외국에 근거지를 둔 몇몇 IP가 진원지임을 보여주는 단서를 확보했다.

즉, 275개 이르는 농협 서버를 초토화한 삭제명령이 이들 IP를 매개로 문제의 노트북에 심어지고 실행됐다는 결론이 나온 것이다.

검찰은 특히 중국에서 접속된 IP가 '3.4 디도스(DDos.분산서비스거부) 공격', 2009년 '7.7 디도스 대란'을 유발한 IP와 경로 및 진행 패턴 등에서 유사점이 있다고 보고 국가정보원과 공조해 막바지 분석작업을 벌이는 것으로 전해졌다.

앞선 두 사건은 모두 북한 체신성이 보유한 중국발 IP에서 시작된 것으로 밝혀진 바 있다.

검찰 관계자는 "현재로서는 어떤 IP가 사건과 관계돼 있는지 특정할 수 없다"며 "사건의 진상 규명을 위해서는 분석 작업이 좀 더 필요하다"고 말했다.

일단 농협에서 주장하는 내부인 소행 가능성은 검찰 수사에서 사실상 배제된 상태다.

검찰은 지난 2주간 서버에 대한 최고 접속 권한(Super Root)을 가진 5명을 비롯해 서버에 접근할 수 있는 농협 전산센터 및 한국IBM 직원 30~40명을 불러 집중 조사했으나 이들에게 혐의를 둘 만한 특별한 단서를 찾아내지 못했다.

또한 서버 접속 기록(로그기록)과 전산센터 출입기록, CCTV 분석 과정에서도 내부자 소행임을 입증할 수 있는 정황이 발견되지 않았다.

검찰은 다만 내부인이 서버 공격의 활로를 열어주는 등 외부 해커와 적극적으로 공모했거나 범행을 묵인했을 가능성은 염두에 두고 수사하고 있다.

보안이 허술한 것으로 확인된 특정 노트북이 서버 공격을 위한 경유지로 활용됐고, 농협의 보안망이 너무 쉽게 뚫린 점을 근거로 내부의 누군가가 중요 정보를 외부에 흘리는 등 범행에 협력했을 개연성은 여전히 배제할 수 없다는 것이다.

■ 제보하기

▷ 카카오톡 : 'KBS제보' 검색, 채널 추가

▷ 전화 : 02-781-1234, 4444

▷ 이메일 : kbs1234@kbs.co.kr

▷ 유튜브, 네이버, 카카오에서도 KBS뉴스를 구독해주세요!

- 검찰, 농협전산망 삭제명령 루트 ‘해외IP’로 압축

-

- 입력 2011-05-01 19:04:40

중국발 IP 단서, 2009년 디도스 사태와 유사

이르면 금주 중후반 최종 수사결과 발표

농협 전산망 마비 사태를 수사하는 서울중앙지검 첨단범죄수사2부(김영대 부장검사)는 외부의 '사이버테러'에 의해 이번 사태가 발발했다는 잠정 결론을 내리고 배후세력 후보군을 압축한 것으로 1일 알려졌다.

검찰은 사건의 경위와 테러 주체, 피해 규모 등을 종합해 이르면 이번 주 중후반, 늦어도 다음 주 초반 최종 수사결과를 발표할 계획이다.

검찰은 서버운영시스템 삭제명령이 실행된 한국IBM 직원의 노트북과 농협 서버에서 발견된 외부침입 흔적을 토대로 경로 등을 분석한 결과 중국발 IP(인터넷 주소)를 비롯해 외국에 근거지를 둔 몇몇 IP가 진원지임을 보여주는 단서를 확보했다.

즉, 275개 이르는 농협 서버를 초토화한 삭제명령이 이들 IP를 매개로 문제의 노트북에 심어지고 실행됐다는 결론이 나온 것이다.

검찰은 특히 중국에서 접속된 IP가 '3.4 디도스(DDos.분산서비스거부) 공격', 2009년 '7.7 디도스 대란'을 유발한 IP와 경로 및 진행 패턴 등에서 유사점이 있다고 보고 국가정보원과 공조해 막바지 분석작업을 벌이는 것으로 전해졌다.

앞선 두 사건은 모두 북한 체신성이 보유한 중국발 IP에서 시작된 것으로 밝혀진 바 있다.

검찰 관계자는 "현재로서는 어떤 IP가 사건과 관계돼 있는지 특정할 수 없다"며 "사건의 진상 규명을 위해서는 분석 작업이 좀 더 필요하다"고 말했다.

일단 농협에서 주장하는 내부인 소행 가능성은 검찰 수사에서 사실상 배제된 상태다.

검찰은 지난 2주간 서버에 대한 최고 접속 권한(Super Root)을 가진 5명을 비롯해 서버에 접근할 수 있는 농협 전산센터 및 한국IBM 직원 30~40명을 불러 집중 조사했으나 이들에게 혐의를 둘 만한 특별한 단서를 찾아내지 못했다.

또한 서버 접속 기록(로그기록)과 전산센터 출입기록, CCTV 분석 과정에서도 내부자 소행임을 입증할 수 있는 정황이 발견되지 않았다.

검찰은 다만 내부인이 서버 공격의 활로를 열어주는 등 외부 해커와 적극적으로 공모했거나 범행을 묵인했을 가능성은 염두에 두고 수사하고 있다.

보안이 허술한 것으로 확인된 특정 노트북이 서버 공격을 위한 경유지로 활용됐고, 농협의 보안망이 너무 쉽게 뚫린 점을 근거로 내부의 누군가가 중요 정보를 외부에 흘리는 등 범행에 협력했을 개연성은 여전히 배제할 수 없다는 것이다.

이 기사가 좋으셨다면

-

좋아요

0

-

응원해요

0

-

후속 원해요

0

이 기사에 대한 의견을 남겨주세요.