“청와대 사칭 이메일 IP, 한수원 해킹과 동일…北 소행 추정”

입력 2016.01.18 (23:28)

수정 2016.01.19 (00:27)

읽어주기 기능은 크롬기반의

브라우저에서만 사용하실 수 있습니다.

<앵커 멘트>

북한의 4차 핵실험 이후 청와대 등을 사칭한 악성 이메일의 IP 주소는 지난번 한수원 해킹 사건 때와 동일한 IP로 확인됐습니다.

당시 정부는 해킹이 북한의 소행이라고 결론내렸습니다.

홍석우 기자의 보도입니다.

<리포트>

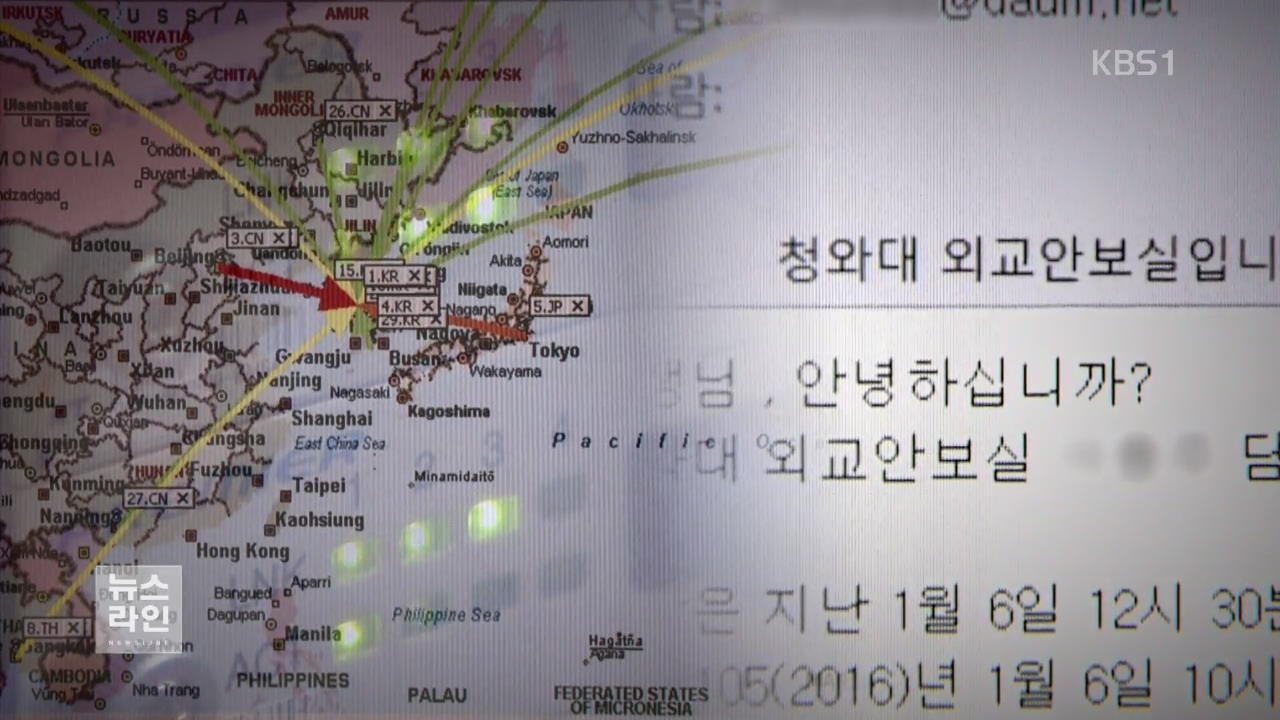

최근 국내 포털사이트를 통해 공공기관에 전송된 이메일입니다.

청와대 외교안보실이라며 북한의 4차 핵실험에 대한 의견을 묻지만, 부서와 담당자 이름 모두 가짜입니다.

<인터뷰> 정석화(경찰청 사이버테러수사실장) : "사칭 메일을 분석해 본 결과 발신지는 중국 랴오닝성에 할당된 IP 주소로 확인됐습니다."

해당 IP 주소 12자리 중 앞에 9자리는 한국수력원자력의 원전 도면 해킹 사건에 사용됐던 IP와 동일합니다.

북한 해커 조직이 주로 사용하는 '킴수키'란 악성코드를 심을 때 사용하는 주소로도 알려져 있습니다.

정부합동수사단은 지난해 한수원 해킹 사건을 북한의 소행으로 결론내렸습니다.

경찰은 또 이메일 계정 하나가 지난해 7월 북한의 소행으로 알려진 해킹에 사용된 점을 주목하고 있습니다.

게다가 해킹에 취약한 한글파일을 첨부해 회신을 보내달라는 점도 북한의 수법과 유사하다고 보고 있습니다.

한글 파일은 이른바 '투트랙 스미싱'에 악용될 수 있습니다.

처음 보낸 이메일엔 악성코드를 심지 않고 수신자가 답장을 하면 두번째 메일에 악성코드를 심어 컴퓨터 감염을 유도하는 방식입니다.

경찰은 북한의 소행 여부를 확인하기 위해 추가조사를 벌이는 한편 중국 공안과의 공조 수사도 검토하고 있습니다.

KBS 뉴스 홍석우입니다.

북한의 4차 핵실험 이후 청와대 등을 사칭한 악성 이메일의 IP 주소는 지난번 한수원 해킹 사건 때와 동일한 IP로 확인됐습니다.

당시 정부는 해킹이 북한의 소행이라고 결론내렸습니다.

홍석우 기자의 보도입니다.

<리포트>

최근 국내 포털사이트를 통해 공공기관에 전송된 이메일입니다.

청와대 외교안보실이라며 북한의 4차 핵실험에 대한 의견을 묻지만, 부서와 담당자 이름 모두 가짜입니다.

<인터뷰> 정석화(경찰청 사이버테러수사실장) : "사칭 메일을 분석해 본 결과 발신지는 중국 랴오닝성에 할당된 IP 주소로 확인됐습니다."

해당 IP 주소 12자리 중 앞에 9자리는 한국수력원자력의 원전 도면 해킹 사건에 사용됐던 IP와 동일합니다.

북한 해커 조직이 주로 사용하는 '킴수키'란 악성코드를 심을 때 사용하는 주소로도 알려져 있습니다.

정부합동수사단은 지난해 한수원 해킹 사건을 북한의 소행으로 결론내렸습니다.

경찰은 또 이메일 계정 하나가 지난해 7월 북한의 소행으로 알려진 해킹에 사용된 점을 주목하고 있습니다.

게다가 해킹에 취약한 한글파일을 첨부해 회신을 보내달라는 점도 북한의 수법과 유사하다고 보고 있습니다.

한글 파일은 이른바 '투트랙 스미싱'에 악용될 수 있습니다.

처음 보낸 이메일엔 악성코드를 심지 않고 수신자가 답장을 하면 두번째 메일에 악성코드를 심어 컴퓨터 감염을 유도하는 방식입니다.

경찰은 북한의 소행 여부를 확인하기 위해 추가조사를 벌이는 한편 중국 공안과의 공조 수사도 검토하고 있습니다.

KBS 뉴스 홍석우입니다.

■ 제보하기

▷ 카카오톡 : 'KBS제보' 검색, 채널 추가

▷ 전화 : 02-781-1234, 4444

▷ 이메일 : kbs1234@kbs.co.kr

▷ 유튜브, 네이버, 카카오에서도 KBS뉴스를 구독해주세요!

- “청와대 사칭 이메일 IP, 한수원 해킹과 동일…北 소행 추정”

-

- 입력 2016-01-18 23:30:39

- 수정2016-01-19 00:27:19

<앵커 멘트>

북한의 4차 핵실험 이후 청와대 등을 사칭한 악성 이메일의 IP 주소는 지난번 한수원 해킹 사건 때와 동일한 IP로 확인됐습니다.

당시 정부는 해킹이 북한의 소행이라고 결론내렸습니다.

홍석우 기자의 보도입니다.

<리포트>

최근 국내 포털사이트를 통해 공공기관에 전송된 이메일입니다.

청와대 외교안보실이라며 북한의 4차 핵실험에 대한 의견을 묻지만, 부서와 담당자 이름 모두 가짜입니다.

<인터뷰> 정석화(경찰청 사이버테러수사실장) : "사칭 메일을 분석해 본 결과 발신지는 중국 랴오닝성에 할당된 IP 주소로 확인됐습니다."

해당 IP 주소 12자리 중 앞에 9자리는 한국수력원자력의 원전 도면 해킹 사건에 사용됐던 IP와 동일합니다.

북한 해커 조직이 주로 사용하는 '킴수키'란 악성코드를 심을 때 사용하는 주소로도 알려져 있습니다.

정부합동수사단은 지난해 한수원 해킹 사건을 북한의 소행으로 결론내렸습니다.

경찰은 또 이메일 계정 하나가 지난해 7월 북한의 소행으로 알려진 해킹에 사용된 점을 주목하고 있습니다.

게다가 해킹에 취약한 한글파일을 첨부해 회신을 보내달라는 점도 북한의 수법과 유사하다고 보고 있습니다.

한글 파일은 이른바 '투트랙 스미싱'에 악용될 수 있습니다.

처음 보낸 이메일엔 악성코드를 심지 않고 수신자가 답장을 하면 두번째 메일에 악성코드를 심어 컴퓨터 감염을 유도하는 방식입니다.

경찰은 북한의 소행 여부를 확인하기 위해 추가조사를 벌이는 한편 중국 공안과의 공조 수사도 검토하고 있습니다.

KBS 뉴스 홍석우입니다.

북한의 4차 핵실험 이후 청와대 등을 사칭한 악성 이메일의 IP 주소는 지난번 한수원 해킹 사건 때와 동일한 IP로 확인됐습니다.

당시 정부는 해킹이 북한의 소행이라고 결론내렸습니다.

홍석우 기자의 보도입니다.

<리포트>

최근 국내 포털사이트를 통해 공공기관에 전송된 이메일입니다.

청와대 외교안보실이라며 북한의 4차 핵실험에 대한 의견을 묻지만, 부서와 담당자 이름 모두 가짜입니다.

<인터뷰> 정석화(경찰청 사이버테러수사실장) : "사칭 메일을 분석해 본 결과 발신지는 중국 랴오닝성에 할당된 IP 주소로 확인됐습니다."

해당 IP 주소 12자리 중 앞에 9자리는 한국수력원자력의 원전 도면 해킹 사건에 사용됐던 IP와 동일합니다.

북한 해커 조직이 주로 사용하는 '킴수키'란 악성코드를 심을 때 사용하는 주소로도 알려져 있습니다.

정부합동수사단은 지난해 한수원 해킹 사건을 북한의 소행으로 결론내렸습니다.

경찰은 또 이메일 계정 하나가 지난해 7월 북한의 소행으로 알려진 해킹에 사용된 점을 주목하고 있습니다.

게다가 해킹에 취약한 한글파일을 첨부해 회신을 보내달라는 점도 북한의 수법과 유사하다고 보고 있습니다.

한글 파일은 이른바 '투트랙 스미싱'에 악용될 수 있습니다.

처음 보낸 이메일엔 악성코드를 심지 않고 수신자가 답장을 하면 두번째 메일에 악성코드를 심어 컴퓨터 감염을 유도하는 방식입니다.

경찰은 북한의 소행 여부를 확인하기 위해 추가조사를 벌이는 한편 중국 공안과의 공조 수사도 검토하고 있습니다.

KBS 뉴스 홍석우입니다.

-

-

홍석우 기자 musehong@kbs.co.kr

홍석우 기자의 기사 모음

-

이 기사가 좋으셨다면

-

좋아요

0

-

응원해요

0

-

후속 원해요

0

이 기사에 대한 의견을 남겨주세요.