랜섬웨어 페티야 배후 오리무중…전문가 “추적 사실상 불가능”

입력 2017.06.28 (13:38)

수정 2017.06.28 (13:52)

읽어주기 기능은 크롬기반의

브라우저에서만 사용하실 수 있습니다.

27일(현지시간) 우크라이나를 시작으로 유럽과 미국에서 발생한 사이버 공격의 배후 세력에 대한 추측이 무성하지만 정작 추적은 쉽지 않을 전망이다.

27일(현지시간) 미국 뉴욕타임스(NYT) 등에 따르면 사이버 보안 전문가들 사이에서는 이번 공격에 '페티야'(Petya) 랜섬웨어의 변종이 사용됐을 가능성이 제기됐다.

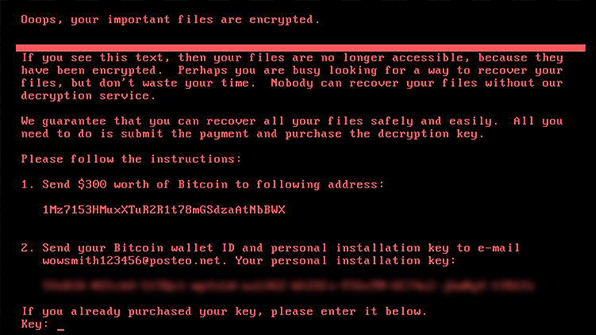

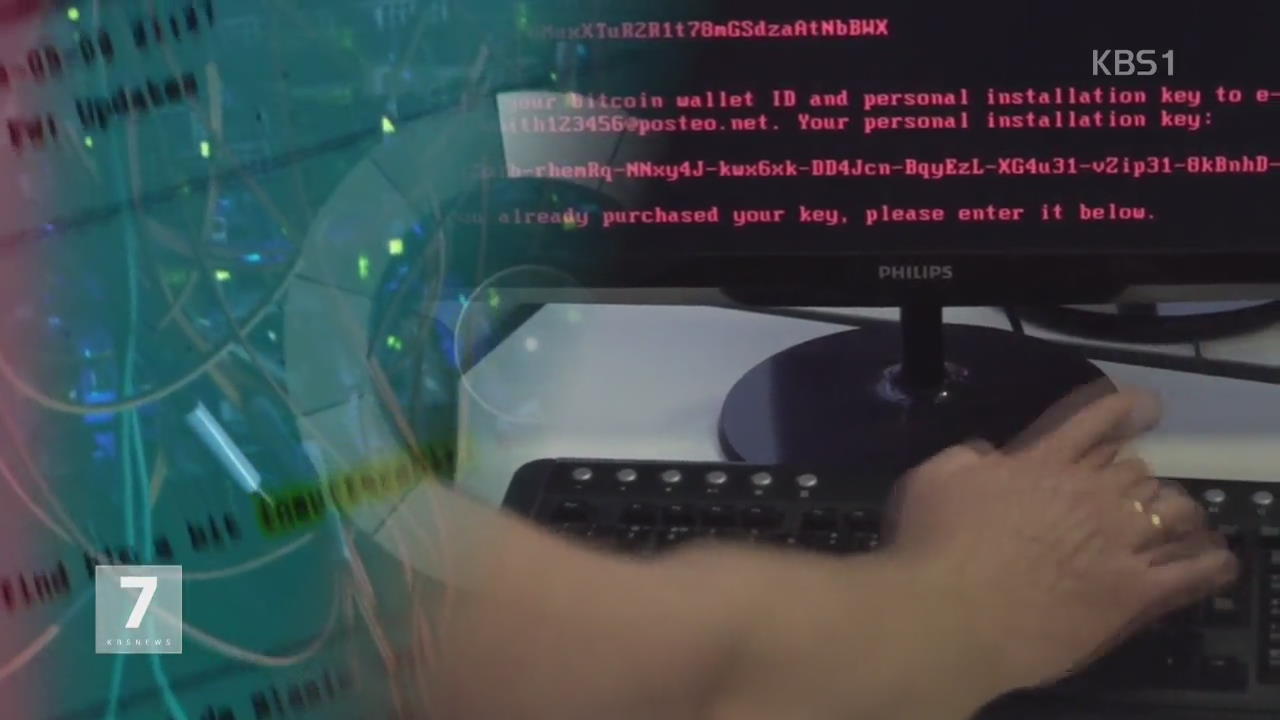

페티야는 지난달 세계를 휩쓴 '워너크라이'(WannaCry) 랜섬웨어처럼 윈도 운영체제의 취약점을 파고들어 컴퓨터를 감염시킨 뒤 300달러(한화 약 34만원) 상당의 비트코인(가상화폐)을 요구한다.

전문가들은 이번 랜섬웨어도 워너크라이와 마찬가지로 '이터널 블루'(Eternal Blue) 코드를 사용한 것으로 보고 있다.

이터널 블루는 미국 국가안보국(NSA)이 윈도의 취약점을 활용해 만든 해킹 도구로 알려졌는데 지난 4월 해커 조직 '섀도 브로커스'(Shadow Brokers)가 이를 NSA에서 훔쳐 온라인상에 풀었다.

만약 이번 공격에 페티야의 변종 랜섬웨어가 사용됐다면 배후 세력을 추적하기가 쉽지 않을 것이라는 게 전문가들의 공통된 견해다. 페티야 제작자들은 일반 검색 엔진으로는 찾을 수 없어 주로 불법적인 정보 거래에 악용되는 '다크웹'(dark web)에서 페티야를 판매했다.

다크웹에서 이 랜섬웨어를 구매한 사람은 누구든 한 번의 클릭만으로 다른 컴퓨터 사용자의 파일을 암호화해 암호 해독 키 제공 대가로 비트코인을 요구할 수 있게 된다. 만약 피해자가 인질로 잡힌 컴퓨터 파일을 되찾기 위해 300달러를 지불하면 페티야 제작자들은 이 중 일정액을 떼가는 형식이다.

NYT에 따르면 페티야의 이런 전파 방식을 고려하면 27일 사이버 공격의 배후 세력을 추적하는 것은 어렵거나 아니면 사실상 불가능하다.

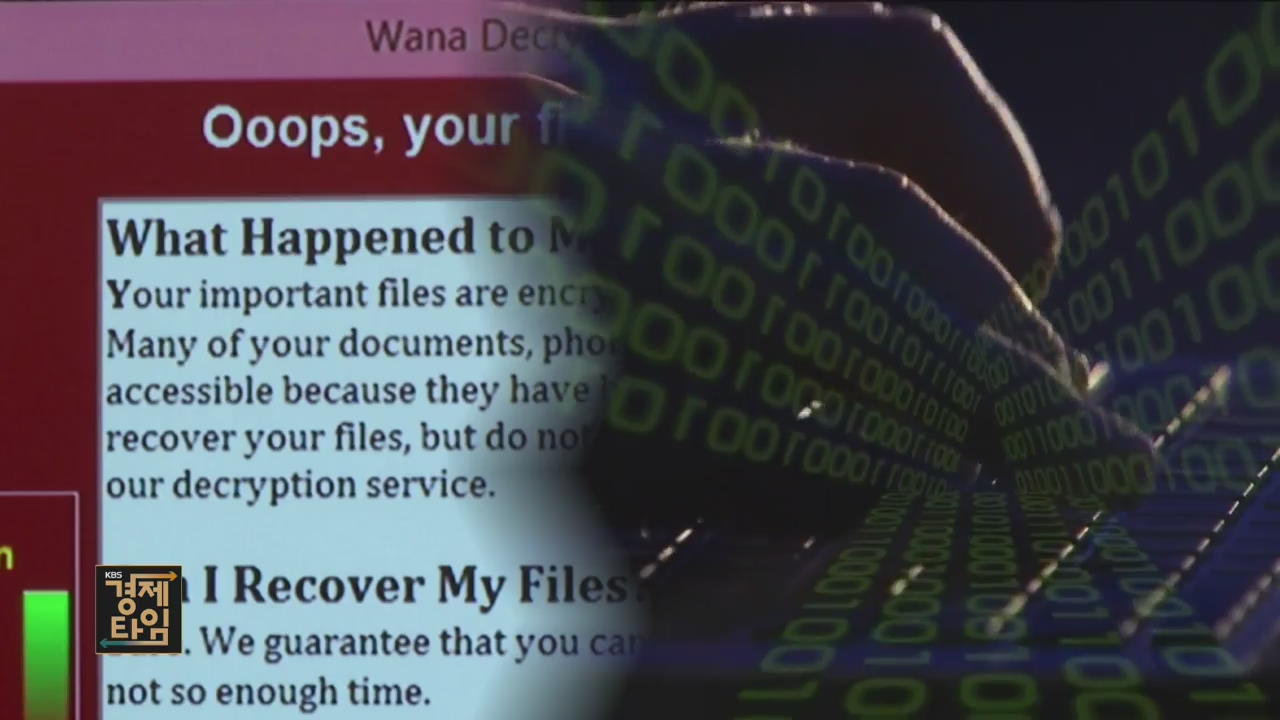

이런 가운데 일각에서는 이번 공격에 사용된 랜섬웨어가 페티야의 변종이 아닌 전혀 새로운 형태의 랜섬웨어라는 주장도 나온다.

지난해 페티야의 존재를 처음 알렸던 러시아의 사이버 보안업체 카스퍼스키 랩은 이번 공격으로 컴퓨터 시스템 약 2천여개가 감염된 것으로 파악하고 있다. 카스퍼스키랩은 이번 랜섬웨어가 페티야와 유사한 특징을 보이기는 하지만 그동안 한 번도 확인되지 않은 새로운 종류의 랜섬웨어라고 밝혔다.

이번 공격의 배후가 오리무중인 가운데 공격 동기나 앞으로 피해 규모가 얼마나 확대될지도 불투명한 상황이다.

AP통신에 따르면 랜섬웨어에 감염된 컴퓨터 화면에 공격자가 해독 키 거래를 위해 남긴 이메일 주소를 통해 접촉을 시도했으나 답장이 오지 않았다. 해당 이메일 계정을 제공한 독일 이메일 서비스 업체 포스테오가 이메일 주소를 차단했기 때문이다.

전문가들은 이번 공격이 금전적 이익을 목적으로 감행됐다면 공격자가 피해자와 협상할 수 있는 이메일 주소를 왜 더 안전하게 보호하지 않았는지, 피해자로부터 대가를 받을 방법을 더 다양화하지 않았는지 의아해하고 있다.

배후를 둘러싼 추측만 무성한 가운데 배후로는 러시아 해커들이 가장 먼저 거론되고 있다. 이번 공격의 첫 제물이던 우크라이나가 과거 수차례 러시아 해커들의 공격을 받은 전례가 있기 때문에 제기되는 가능성이다.

랜섬웨어 배후 규명은 최고 보안 전문가들 사이에서도 매우 까다롭고 시간이 오래 걸리는 작업으로 통한다.

27일(현지시간) 미국 뉴욕타임스(NYT) 등에 따르면 사이버 보안 전문가들 사이에서는 이번 공격에 '페티야'(Petya) 랜섬웨어의 변종이 사용됐을 가능성이 제기됐다.

페티야는 지난달 세계를 휩쓴 '워너크라이'(WannaCry) 랜섬웨어처럼 윈도 운영체제의 취약점을 파고들어 컴퓨터를 감염시킨 뒤 300달러(한화 약 34만원) 상당의 비트코인(가상화폐)을 요구한다.

전문가들은 이번 랜섬웨어도 워너크라이와 마찬가지로 '이터널 블루'(Eternal Blue) 코드를 사용한 것으로 보고 있다.

이터널 블루는 미국 국가안보국(NSA)이 윈도의 취약점을 활용해 만든 해킹 도구로 알려졌는데 지난 4월 해커 조직 '섀도 브로커스'(Shadow Brokers)가 이를 NSA에서 훔쳐 온라인상에 풀었다.

만약 이번 공격에 페티야의 변종 랜섬웨어가 사용됐다면 배후 세력을 추적하기가 쉽지 않을 것이라는 게 전문가들의 공통된 견해다. 페티야 제작자들은 일반 검색 엔진으로는 찾을 수 없어 주로 불법적인 정보 거래에 악용되는 '다크웹'(dark web)에서 페티야를 판매했다.

다크웹에서 이 랜섬웨어를 구매한 사람은 누구든 한 번의 클릭만으로 다른 컴퓨터 사용자의 파일을 암호화해 암호 해독 키 제공 대가로 비트코인을 요구할 수 있게 된다. 만약 피해자가 인질로 잡힌 컴퓨터 파일을 되찾기 위해 300달러를 지불하면 페티야 제작자들은 이 중 일정액을 떼가는 형식이다.

NYT에 따르면 페티야의 이런 전파 방식을 고려하면 27일 사이버 공격의 배후 세력을 추적하는 것은 어렵거나 아니면 사실상 불가능하다.

이런 가운데 일각에서는 이번 공격에 사용된 랜섬웨어가 페티야의 변종이 아닌 전혀 새로운 형태의 랜섬웨어라는 주장도 나온다.

지난해 페티야의 존재를 처음 알렸던 러시아의 사이버 보안업체 카스퍼스키 랩은 이번 공격으로 컴퓨터 시스템 약 2천여개가 감염된 것으로 파악하고 있다. 카스퍼스키랩은 이번 랜섬웨어가 페티야와 유사한 특징을 보이기는 하지만 그동안 한 번도 확인되지 않은 새로운 종류의 랜섬웨어라고 밝혔다.

이번 공격의 배후가 오리무중인 가운데 공격 동기나 앞으로 피해 규모가 얼마나 확대될지도 불투명한 상황이다.

AP통신에 따르면 랜섬웨어에 감염된 컴퓨터 화면에 공격자가 해독 키 거래를 위해 남긴 이메일 주소를 통해 접촉을 시도했으나 답장이 오지 않았다. 해당 이메일 계정을 제공한 독일 이메일 서비스 업체 포스테오가 이메일 주소를 차단했기 때문이다.

전문가들은 이번 공격이 금전적 이익을 목적으로 감행됐다면 공격자가 피해자와 협상할 수 있는 이메일 주소를 왜 더 안전하게 보호하지 않았는지, 피해자로부터 대가를 받을 방법을 더 다양화하지 않았는지 의아해하고 있다.

배후를 둘러싼 추측만 무성한 가운데 배후로는 러시아 해커들이 가장 먼저 거론되고 있다. 이번 공격의 첫 제물이던 우크라이나가 과거 수차례 러시아 해커들의 공격을 받은 전례가 있기 때문에 제기되는 가능성이다.

랜섬웨어 배후 규명은 최고 보안 전문가들 사이에서도 매우 까다롭고 시간이 오래 걸리는 작업으로 통한다.

■ 제보하기

▷ 카카오톡 : 'KBS제보' 검색, 채널 추가

▷ 전화 : 02-781-1234, 4444

▷ 이메일 : kbs1234@kbs.co.kr

▷ 유튜브, 네이버, 카카오에서도 KBS뉴스를 구독해주세요!

- 랜섬웨어 페티야 배후 오리무중…전문가 “추적 사실상 불가능”

-

- 입력 2017-06-28 13:38:50

- 수정2017-06-28 13:52:18

27일(현지시간) 우크라이나를 시작으로 유럽과 미국에서 발생한 사이버 공격의 배후 세력에 대한 추측이 무성하지만 정작 추적은 쉽지 않을 전망이다.

27일(현지시간) 미국 뉴욕타임스(NYT) 등에 따르면 사이버 보안 전문가들 사이에서는 이번 공격에 '페티야'(Petya) 랜섬웨어의 변종이 사용됐을 가능성이 제기됐다.

페티야는 지난달 세계를 휩쓴 '워너크라이'(WannaCry) 랜섬웨어처럼 윈도 운영체제의 취약점을 파고들어 컴퓨터를 감염시킨 뒤 300달러(한화 약 34만원) 상당의 비트코인(가상화폐)을 요구한다.

전문가들은 이번 랜섬웨어도 워너크라이와 마찬가지로 '이터널 블루'(Eternal Blue) 코드를 사용한 것으로 보고 있다.

이터널 블루는 미국 국가안보국(NSA)이 윈도의 취약점을 활용해 만든 해킹 도구로 알려졌는데 지난 4월 해커 조직 '섀도 브로커스'(Shadow Brokers)가 이를 NSA에서 훔쳐 온라인상에 풀었다.

만약 이번 공격에 페티야의 변종 랜섬웨어가 사용됐다면 배후 세력을 추적하기가 쉽지 않을 것이라는 게 전문가들의 공통된 견해다. 페티야 제작자들은 일반 검색 엔진으로는 찾을 수 없어 주로 불법적인 정보 거래에 악용되는 '다크웹'(dark web)에서 페티야를 판매했다.

다크웹에서 이 랜섬웨어를 구매한 사람은 누구든 한 번의 클릭만으로 다른 컴퓨터 사용자의 파일을 암호화해 암호 해독 키 제공 대가로 비트코인을 요구할 수 있게 된다. 만약 피해자가 인질로 잡힌 컴퓨터 파일을 되찾기 위해 300달러를 지불하면 페티야 제작자들은 이 중 일정액을 떼가는 형식이다.

NYT에 따르면 페티야의 이런 전파 방식을 고려하면 27일 사이버 공격의 배후 세력을 추적하는 것은 어렵거나 아니면 사실상 불가능하다.

이런 가운데 일각에서는 이번 공격에 사용된 랜섬웨어가 페티야의 변종이 아닌 전혀 새로운 형태의 랜섬웨어라는 주장도 나온다.

지난해 페티야의 존재를 처음 알렸던 러시아의 사이버 보안업체 카스퍼스키 랩은 이번 공격으로 컴퓨터 시스템 약 2천여개가 감염된 것으로 파악하고 있다. 카스퍼스키랩은 이번 랜섬웨어가 페티야와 유사한 특징을 보이기는 하지만 그동안 한 번도 확인되지 않은 새로운 종류의 랜섬웨어라고 밝혔다.

이번 공격의 배후가 오리무중인 가운데 공격 동기나 앞으로 피해 규모가 얼마나 확대될지도 불투명한 상황이다.

AP통신에 따르면 랜섬웨어에 감염된 컴퓨터 화면에 공격자가 해독 키 거래를 위해 남긴 이메일 주소를 통해 접촉을 시도했으나 답장이 오지 않았다. 해당 이메일 계정을 제공한 독일 이메일 서비스 업체 포스테오가 이메일 주소를 차단했기 때문이다.

전문가들은 이번 공격이 금전적 이익을 목적으로 감행됐다면 공격자가 피해자와 협상할 수 있는 이메일 주소를 왜 더 안전하게 보호하지 않았는지, 피해자로부터 대가를 받을 방법을 더 다양화하지 않았는지 의아해하고 있다.

배후를 둘러싼 추측만 무성한 가운데 배후로는 러시아 해커들이 가장 먼저 거론되고 있다. 이번 공격의 첫 제물이던 우크라이나가 과거 수차례 러시아 해커들의 공격을 받은 전례가 있기 때문에 제기되는 가능성이다.

랜섬웨어 배후 규명은 최고 보안 전문가들 사이에서도 매우 까다롭고 시간이 오래 걸리는 작업으로 통한다.

27일(현지시간) 미국 뉴욕타임스(NYT) 등에 따르면 사이버 보안 전문가들 사이에서는 이번 공격에 '페티야'(Petya) 랜섬웨어의 변종이 사용됐을 가능성이 제기됐다.

페티야는 지난달 세계를 휩쓴 '워너크라이'(WannaCry) 랜섬웨어처럼 윈도 운영체제의 취약점을 파고들어 컴퓨터를 감염시킨 뒤 300달러(한화 약 34만원) 상당의 비트코인(가상화폐)을 요구한다.

전문가들은 이번 랜섬웨어도 워너크라이와 마찬가지로 '이터널 블루'(Eternal Blue) 코드를 사용한 것으로 보고 있다.

이터널 블루는 미국 국가안보국(NSA)이 윈도의 취약점을 활용해 만든 해킹 도구로 알려졌는데 지난 4월 해커 조직 '섀도 브로커스'(Shadow Brokers)가 이를 NSA에서 훔쳐 온라인상에 풀었다.

만약 이번 공격에 페티야의 변종 랜섬웨어가 사용됐다면 배후 세력을 추적하기가 쉽지 않을 것이라는 게 전문가들의 공통된 견해다. 페티야 제작자들은 일반 검색 엔진으로는 찾을 수 없어 주로 불법적인 정보 거래에 악용되는 '다크웹'(dark web)에서 페티야를 판매했다.

다크웹에서 이 랜섬웨어를 구매한 사람은 누구든 한 번의 클릭만으로 다른 컴퓨터 사용자의 파일을 암호화해 암호 해독 키 제공 대가로 비트코인을 요구할 수 있게 된다. 만약 피해자가 인질로 잡힌 컴퓨터 파일을 되찾기 위해 300달러를 지불하면 페티야 제작자들은 이 중 일정액을 떼가는 형식이다.

NYT에 따르면 페티야의 이런 전파 방식을 고려하면 27일 사이버 공격의 배후 세력을 추적하는 것은 어렵거나 아니면 사실상 불가능하다.

이런 가운데 일각에서는 이번 공격에 사용된 랜섬웨어가 페티야의 변종이 아닌 전혀 새로운 형태의 랜섬웨어라는 주장도 나온다.

지난해 페티야의 존재를 처음 알렸던 러시아의 사이버 보안업체 카스퍼스키 랩은 이번 공격으로 컴퓨터 시스템 약 2천여개가 감염된 것으로 파악하고 있다. 카스퍼스키랩은 이번 랜섬웨어가 페티야와 유사한 특징을 보이기는 하지만 그동안 한 번도 확인되지 않은 새로운 종류의 랜섬웨어라고 밝혔다.

이번 공격의 배후가 오리무중인 가운데 공격 동기나 앞으로 피해 규모가 얼마나 확대될지도 불투명한 상황이다.

AP통신에 따르면 랜섬웨어에 감염된 컴퓨터 화면에 공격자가 해독 키 거래를 위해 남긴 이메일 주소를 통해 접촉을 시도했으나 답장이 오지 않았다. 해당 이메일 계정을 제공한 독일 이메일 서비스 업체 포스테오가 이메일 주소를 차단했기 때문이다.

전문가들은 이번 공격이 금전적 이익을 목적으로 감행됐다면 공격자가 피해자와 협상할 수 있는 이메일 주소를 왜 더 안전하게 보호하지 않았는지, 피해자로부터 대가를 받을 방법을 더 다양화하지 않았는지 의아해하고 있다.

배후를 둘러싼 추측만 무성한 가운데 배후로는 러시아 해커들이 가장 먼저 거론되고 있다. 이번 공격의 첫 제물이던 우크라이나가 과거 수차례 러시아 해커들의 공격을 받은 전례가 있기 때문에 제기되는 가능성이다.

랜섬웨어 배후 규명은 최고 보안 전문가들 사이에서도 매우 까다롭고 시간이 오래 걸리는 작업으로 통한다.

-

-

허솔지 기자 solji26@kbs.co.kr

허솔지 기자의 기사 모음

-

이 기사가 좋으셨다면

-

좋아요

0

-

응원해요

0

-

후속 원해요

0

이슈

랜섬웨어 전 세계 확산

이 기사에 대한 의견을 남겨주세요.