“방첩사 계엄문건 사칭 해킹공격 北 김수키 연관가능성”

입력 2025.03.05 (11:10)

수정 2025.03.05 (11:13)

읽어주기 기능은 크롬기반의

브라우저에서만 사용하실 수 있습니다.

지난해 비상계엄 선포 직후 ‘국군방첩사령부 계엄 문건’으로 위장 유포된 문서형 악성코드에서 북한 정찰총국 산하 해커조직인 ‘김수키’와 연결성이 일부 확인됐습니다.

사이버 보안 기업 지니언스는 어제(4일) 이 같은 내용이 담긴 ‘비상계엄 테마 APT 공격과 김수키 그룹 연관성 분석’ 보고서를 자사 홈페이지에 공개했습니다.

지니언스는 보고서에서 “해킹 공격에 사용된 악성파일의 리소스 언어로 한국어가 혼용된 흔적이 관찰됐다”며 악성파일 제작자의 프로그래밍 개발 환경이 한국어 기반인 점을 추정해 볼 수 있다고 밝혔습니다.

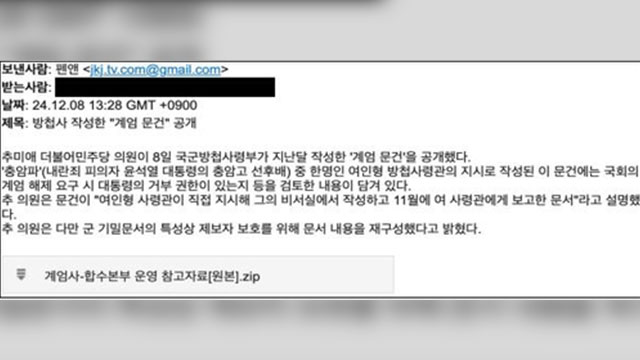

지니언스는 문서로 위장한 악성 파일인 ‘계엄사-합수본부 운영 참고자료’ 파일과 김수키가 과거 사용했던 파일을 비교해 레지스트리 표시 방식과 이메일 발송지 등에서 유사도를 나타냈다고 설명했습니다.

다만 피싱 공격에 쓰인 이메일 발신지 아이피(IP) 정보와 흡사한 주소들이 김수키 피싱 관련으로 분류된 적이 있지만, 이 유사성만으로는 이번 공격과 김수키의 연관성을 단정할 수는 없다고 덧붙였습니다.

앞서 과학기술정보통신부와 한국인터넷진흥원(KISA)은 지난해 12월 비상계엄 사태와 관련된 정보를 사칭한 해킹 메일이 대량 유포되고 있다며 개인과 기업의 주의를 당부한 바 있습니다.

특히, 국군방첩사령부가 쓴 계엄 문건이라고 위장한 문서형 악성코드 유포가 발견됐다며 비상계엄 관련이라는 첨부파일이 포함된 이메일을 열거나 파일을 내려받지 말 것을 권고했습니다.

[사진 출처 : 연합뉴스 / 과기정통부 제공]

사이버 보안 기업 지니언스는 어제(4일) 이 같은 내용이 담긴 ‘비상계엄 테마 APT 공격과 김수키 그룹 연관성 분석’ 보고서를 자사 홈페이지에 공개했습니다.

지니언스는 보고서에서 “해킹 공격에 사용된 악성파일의 리소스 언어로 한국어가 혼용된 흔적이 관찰됐다”며 악성파일 제작자의 프로그래밍 개발 환경이 한국어 기반인 점을 추정해 볼 수 있다고 밝혔습니다.

지니언스는 문서로 위장한 악성 파일인 ‘계엄사-합수본부 운영 참고자료’ 파일과 김수키가 과거 사용했던 파일을 비교해 레지스트리 표시 방식과 이메일 발송지 등에서 유사도를 나타냈다고 설명했습니다.

다만 피싱 공격에 쓰인 이메일 발신지 아이피(IP) 정보와 흡사한 주소들이 김수키 피싱 관련으로 분류된 적이 있지만, 이 유사성만으로는 이번 공격과 김수키의 연관성을 단정할 수는 없다고 덧붙였습니다.

앞서 과학기술정보통신부와 한국인터넷진흥원(KISA)은 지난해 12월 비상계엄 사태와 관련된 정보를 사칭한 해킹 메일이 대량 유포되고 있다며 개인과 기업의 주의를 당부한 바 있습니다.

특히, 국군방첩사령부가 쓴 계엄 문건이라고 위장한 문서형 악성코드 유포가 발견됐다며 비상계엄 관련이라는 첨부파일이 포함된 이메일을 열거나 파일을 내려받지 말 것을 권고했습니다.

[사진 출처 : 연합뉴스 / 과기정통부 제공]

■ 제보하기

▷ 카카오톡 : 'KBS제보' 검색, 채널 추가

▷ 전화 : 02-781-1234, 4444

▷ 이메일 : kbs1234@kbs.co.kr

▷ 유튜브, 네이버, 카카오에서도 KBS뉴스를 구독해주세요!

- “방첩사 계엄문건 사칭 해킹공격 北 김수키 연관가능성”

-

- 입력 2025-03-05 11:10:12

- 수정2025-03-05 11:13:21

지난해 비상계엄 선포 직후 ‘국군방첩사령부 계엄 문건’으로 위장 유포된 문서형 악성코드에서 북한 정찰총국 산하 해커조직인 ‘김수키’와 연결성이 일부 확인됐습니다.

사이버 보안 기업 지니언스는 어제(4일) 이 같은 내용이 담긴 ‘비상계엄 테마 APT 공격과 김수키 그룹 연관성 분석’ 보고서를 자사 홈페이지에 공개했습니다.

지니언스는 보고서에서 “해킹 공격에 사용된 악성파일의 리소스 언어로 한국어가 혼용된 흔적이 관찰됐다”며 악성파일 제작자의 프로그래밍 개발 환경이 한국어 기반인 점을 추정해 볼 수 있다고 밝혔습니다.

지니언스는 문서로 위장한 악성 파일인 ‘계엄사-합수본부 운영 참고자료’ 파일과 김수키가 과거 사용했던 파일을 비교해 레지스트리 표시 방식과 이메일 발송지 등에서 유사도를 나타냈다고 설명했습니다.

다만 피싱 공격에 쓰인 이메일 발신지 아이피(IP) 정보와 흡사한 주소들이 김수키 피싱 관련으로 분류된 적이 있지만, 이 유사성만으로는 이번 공격과 김수키의 연관성을 단정할 수는 없다고 덧붙였습니다.

앞서 과학기술정보통신부와 한국인터넷진흥원(KISA)은 지난해 12월 비상계엄 사태와 관련된 정보를 사칭한 해킹 메일이 대량 유포되고 있다며 개인과 기업의 주의를 당부한 바 있습니다.

특히, 국군방첩사령부가 쓴 계엄 문건이라고 위장한 문서형 악성코드 유포가 발견됐다며 비상계엄 관련이라는 첨부파일이 포함된 이메일을 열거나 파일을 내려받지 말 것을 권고했습니다.

[사진 출처 : 연합뉴스 / 과기정통부 제공]

사이버 보안 기업 지니언스는 어제(4일) 이 같은 내용이 담긴 ‘비상계엄 테마 APT 공격과 김수키 그룹 연관성 분석’ 보고서를 자사 홈페이지에 공개했습니다.

지니언스는 보고서에서 “해킹 공격에 사용된 악성파일의 리소스 언어로 한국어가 혼용된 흔적이 관찰됐다”며 악성파일 제작자의 프로그래밍 개발 환경이 한국어 기반인 점을 추정해 볼 수 있다고 밝혔습니다.

지니언스는 문서로 위장한 악성 파일인 ‘계엄사-합수본부 운영 참고자료’ 파일과 김수키가 과거 사용했던 파일을 비교해 레지스트리 표시 방식과 이메일 발송지 등에서 유사도를 나타냈다고 설명했습니다.

다만 피싱 공격에 쓰인 이메일 발신지 아이피(IP) 정보와 흡사한 주소들이 김수키 피싱 관련으로 분류된 적이 있지만, 이 유사성만으로는 이번 공격과 김수키의 연관성을 단정할 수는 없다고 덧붙였습니다.

앞서 과학기술정보통신부와 한국인터넷진흥원(KISA)은 지난해 12월 비상계엄 사태와 관련된 정보를 사칭한 해킹 메일이 대량 유포되고 있다며 개인과 기업의 주의를 당부한 바 있습니다.

특히, 국군방첩사령부가 쓴 계엄 문건이라고 위장한 문서형 악성코드 유포가 발견됐다며 비상계엄 관련이라는 첨부파일이 포함된 이메일을 열거나 파일을 내려받지 말 것을 권고했습니다.

[사진 출처 : 연합뉴스 / 과기정통부 제공]

-

-

강나루 기자 naru@kbs.co.kr

강나루 기자의 기사 모음

-

이 기사가 좋으셨다면

-

좋아요

0

-

응원해요

0

-

후속 원해요

0

이 기사에 대한 의견을 남겨주세요.